Teknik Hacking yang Paling Umum: Dari Phishing hingga SQL Injection

Pendahuluan

Hacking merupakan ancaman serius bagi keamanan digital, dengan berbagai teknik yang digunakan oleh peretas untuk mengeksploitasi kelemahan sistem dan mengakses data secara tidak sah. Teknik-teknik ini bervariasi dalam kompleksitas dan dampaknya, dari penipuan berbasis psikologi hingga eksploitasi kerentanan perangkat lunak. Artikel ini akan membahas teknik hacking yang paling umum, termasuk phishing, SQL injection, dan teknik lainnya, serta memberikan wawasan tentang cara melindungi diri dari serangan ini.

1. Phishing

Phishing adalah teknik di mana penyerang mengirimkan pesan yang tampak sah untuk menipu korban agar memberikan informasi pribadi atau login.

Cara Kerja:

- Metode: Penyerang mengirim email atau pesan teks yang mengklaim berasal dari lembaga terpercaya (seperti bank atau penyedia layanan).

- Taktik: Meminta korban untuk mengklik tautan atau mengunduh lampiran yang mengarahkan mereka ke situs palsu atau malware.

Cara Melindungi Diri:

- Verifikasi Pengirim: Selalu verifikasi email atau pesan yang mencurigakan dengan menghubungi pengirim melalui saluran resmi.

- Gunakan Filter Spam: Implementasikan filter email untuk mendeteksi dan memblokir phishing.

2. Spear Phishing

Spear phishing adalah varian phishing yang lebih terfokus pada individu atau organisasi tertentu dengan informasi yang dipersonalisasi.

Cara Kerja:

- Metode: Penyerang melakukan riset tentang target dan mengirimkan pesan yang sangat relevan dan meyakinkan.

- Taktik: Menggunakan informasi pribadi yang didapat untuk membuat pesan tampak lebih sah.

Cara Melindungi Diri:

- Latihan Karyawan: Latih karyawan untuk mengenali tanda-tanda spear phishing.

- Gunakan Otentikasi Multifaktor (MFA): Menambahkan lapisan keamanan tambahan pada akun penting.

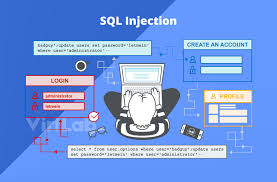

3. SQL Injection

SQL Injection (SQLi) adalah teknik di mana penyerang menyisipkan kode SQL berbahaya ke dalam input yang tidak tervalidasi, untuk mengakses atau memanipulasi database.

Cara Kerja:

- Metode: Penyerang memasukkan perintah SQL melalui formulir web atau URL yang tidak terlindungi.

- Taktik: Mengakses data sensitif atau memodifikasi data dalam database.

Cara Melindungi Diri:

- Validasi Input: Terapkan validasi dan pembersihan input untuk mencegah penyisipan kode berbahaya.

- Gunakan Prepared Statements: Menggunakan prepared statements dan parameterized queries untuk mencegah SQL injection.

4. Cross-Site Scripting (XSS)

Cross-Site Scripting (XSS) adalah teknik di mana penyerang menyuntikkan skrip berbahaya ke dalam halaman web yang akan dieksekusi pada browser pengguna lain.

Cara Kerja:

- Metode: Penyerang memasukkan kode JavaScript berbahaya ke dalam halaman web yang dapat mengeksekusi aksi tanpa sepengetahuan pengguna.

- Taktik: Mencuri data session, memasukkan malware, atau mengarahkan pengguna ke situs palsu.

Cara Melindungi Diri:

- Sanitasi Input: Membersihkan input dari pengguna untuk menghilangkan skrip berbahaya.

- Gunakan Header Keamanan: Terapkan header keamanan seperti Content Security Policy (CSP).

5. Man-in-the-Middle (MitM)

Man-in-the-Middle (MitM) adalah serangan di mana penyerang mencegat komunikasi antara dua pihak untuk mencuri data atau memanipulasi komunikasi.

Cara Kerja:

- Metode: Penyerang mencegat lalu lintas jaringan antara korban dan server.

- Taktik: Menggunakan teknik seperti spoofing atau session hijacking untuk mendapatkan akses ke informasi sensitif.

Cara Melindungi Diri:

- Gunakan HTTPS: Selalu gunakan protokol HTTPS untuk melindungi komunikasi data.

- Verifikasi Sertifikat: Pastikan sertifikat SSL/TLS valid dan terverifikasi.

6. Denial-of-Service (DoS) dan Distributed Denial-of-Service (DDoS)

Denial-of-Service (DoS) dan Distributed Denial-of-Service (DDoS) adalah serangan yang bertujuan untuk membuat layanan atau situs web tidak dapat diakses dengan membanjiri mereka dengan lalu lintas.

Cara Kerja:

- Metode: Mengirimkan sejumlah besar permintaan yang melampaui kapasitas server atau jaringan.

- Taktik: Menghentikan layanan dan merusak ketersediaan sistem.

Cara Melindungi Diri:

- Gunakan Layanan Mitigasi: Terapkan layanan mitigasi DDoS yang dapat menanggulangi serangan besar.

- Perkuat Infrastruktur: Menggunakan teknik seperti load balancing dan caching untuk meningkatkan ketahanan sistem.

7. Credential Stuffing

Credential Stuffing adalah serangan di mana penyerang menggunakan kombinasi username dan password yang dicuri dari pelanggaran data untuk mencoba masuk ke akun di berbagai situs.

Cara Kerja:

- Metode: Menggunakan data login yang dicuri untuk mencoba mengakses akun pengguna di banyak situs.

- Taktik: Memanfaatkan kecenderungan pengguna untuk menggunakan kata sandi yang sama di berbagai situs.

Cara Melindungi Diri:

- Gunakan Password yang Kuat: Menggunakan kata sandi yang unik dan kompleks untuk setiap akun.

- Aktifkan MFA: Menambahkan lapisan keamanan tambahan dengan otentikasi multifaktor.

Kesimpulan

Teknik hacking seperti phishing, SQL injection, dan XSS memanfaatkan kelemahan baik teknis maupun manusia untuk mencapai tujuan jahat mereka. Dengan memahami teknik-teknik ini dan menerapkan langkah-langkah perlindungan yang tepat, organisasi dan individu dapat memperkuat keamanan mereka dan mengurangi risiko serangan. Edukasi, teknologi keamanan, dan praktik terbaik adalah kunci untuk melindungi sistem dan data dari ancaman yang terus berkembang.