Di zaman sekarang, serangan siber semakin rumit dan sulit dideteksi. Hacker tidak hanya menyerang dari luar, tapi juga bisa menyusup dari dalam sistem. Banyak perusahaan akhirnya sadar bahwa sistem keamanan lama sudah tidak cukup untuk melindungi data dan jaringan mereka.

Salah satu solusi modern yang mulai banyak digunakan adalah Zero Trust Architecture. Tapi, apa sebenarnya itu? Dan kenapa dianggap sebagai solusi terbaik saat ini?

Apa Itu Zero Trust Architecture?

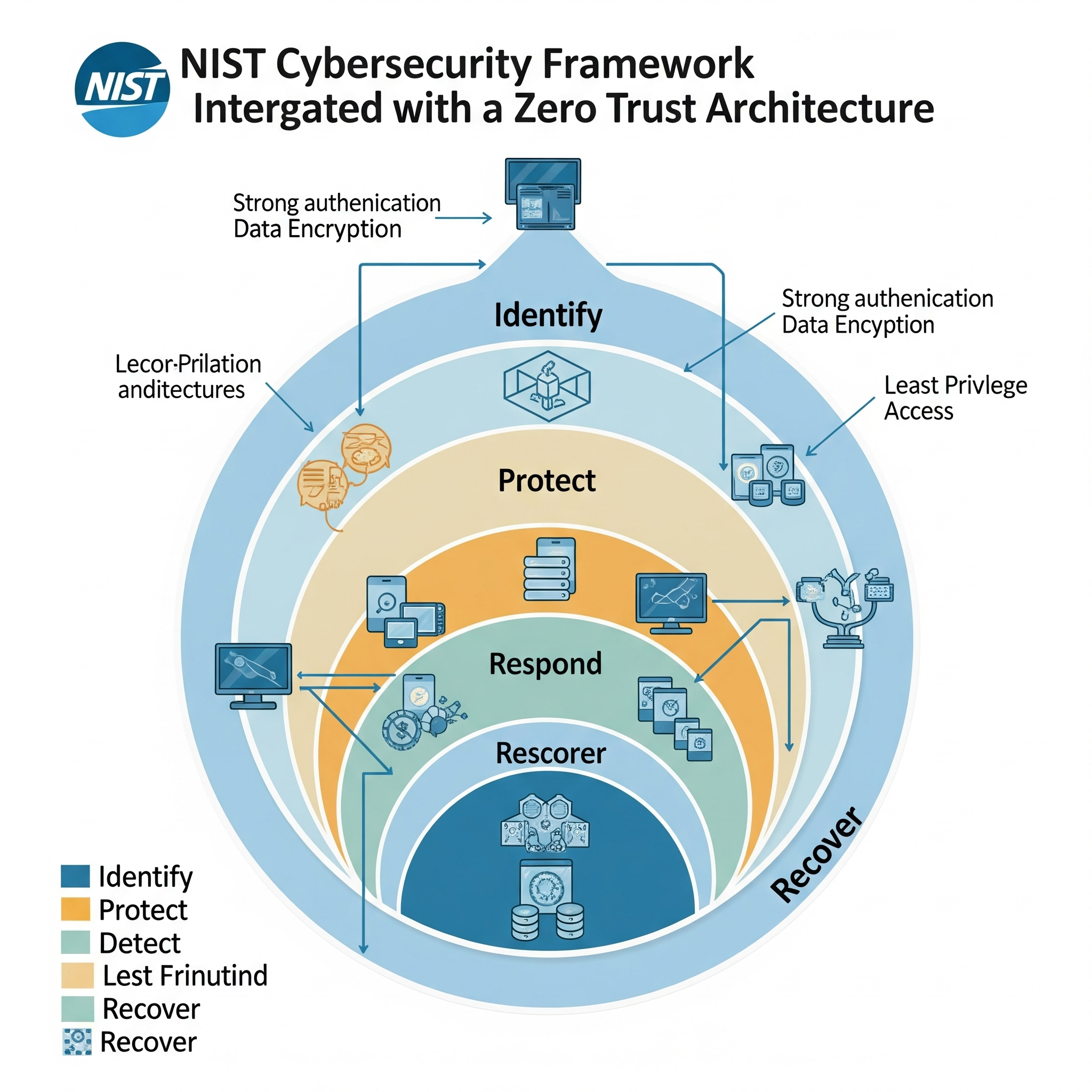

Zero Trust Architecture (ZTA) adalah pendekatan keamanan yang tidak pernah langsung percaya pada siapa pun—baik pengguna, perangkat, atau sistem—sebelum mereka diverifikasi dan diberi izin secara ketat.

Prinsip utamanya adalah:

“Never Trust, Always Verify”

Artinya, setiap akses harus melalui pemeriksaan, walaupun berasal dari dalam jaringan atau dari orang yang sudah dikenal.

Mengapa ZTA Dibutuhkan Sekarang?

Serangan siber sekarang bukan hanya datang dari luar, tapi bisa juga:

-

Melalui akun pengguna yang diretas

-

Lewat perangkat pribadi yang terhubung ke sistem

-

Dari akses yang tidak diawasi ke data penting di cloud

ZTA membantu mencegah hal-hal seperti ini dengan pengawasan ketat dan pengendalian akses yang rinci.

Cara Kerja Zero Trust Architecture

ZTA bekerja melalui beberapa langkah utama:

-

Identifikasi pengguna dan perangkat

Sistem mengenali siapa yang mencoba mengakses, dan dari perangkat mana. -

Verifikasi identitas

Menggunakan autentikasi multi-faktor (MFA) dan validasi identitas. -

Pemberian akses terbatas

Hanya memberikan akses ke bagian yang memang diperlukan oleh pengguna. -

Pemantauan aktivitas secara real-time

Semua tindakan dicatat dan dianalisis untuk mendeteksi aktivitas mencurigakan. -

Respons cepat terhadap ancaman

Jika ada hal tidak biasa, sistem langsung bisa membatasi akses atau memblokirnya

Keunggulan Zero Trust Architecture

-

🔒 Lebih Aman: Tidak ada akses bebas tanpa izin yang jelas.

-

👀 Pemantauan Terus-Menerus: Setiap aktivitas dipantau, bukan hanya diawal saja.

-

☁️ Cocok untuk Cloud dan Remote Work: Ideal untuk perusahaan modern yang tidak hanya bekerja di kantor.

-

🧱 Membatasi Kerusakan: Kalau terjadi kebocoran, dampaknya bisa dibatasi karena akses dibagi-bagi (segmentasi).

Tantangan dan Hal yang Perlu Diperhatikan

-

🔧 Perlu perubahan sistem dan pola pikir

Perusahaan harus siap beradaptasi dan membangun ulang beberapa bagian dari sistem lama. -

💰 Butuh investasi di awal

Teknologi dan pelatihan karyawan perlu disiapkan. -

🧠 Perlu strategi yang jelas

Tidak bisa asal pasang alat, perlu pendekatan bertahap dan terencana.

Kesimpulan

Di tengah meningkatnya ancaman siber, Zero Trust Architecture bukan lagi pilihan tambahan—tapi kebutuhan utama. Dengan pendekatan “tidak percaya siapa pun sebelum diverifikasi”, ZTA memberikan perlindungan menyeluruh terhadap jaringan dan data perusahaan.

Jika perusahaan ingin tetap aman dan tangguh di era digital ini, Zero Trust adalah langkah nyata menuju masa depan keamanan yang lebih kuat.

Penulis : Alfira Melani Putri

Nim : 23156201006

Jurusan : Sistem Komputer STMIK Catur Sakti Kendari