I. Pendahuluan: Ancaman Baru di Era AI

Penjelasan: Memperkenalkan bagaimana kemajuan Artificial Intelligence (AI) dimanfaatkan oleh pelaku kejahatan siber untuk menyempurnakan teknik phishing. Bagian ini akan menjelaskan konsep dasar AI-powered phishing beserta contoh kasus terkini.

Data Statistik:

- 68% peningkatan serangan phishing berbasis AI di Q1 2023 (Laporan IBM Security)

- 1 dari 3 email phishing saat ini menggunakan generatif AI (Proofpoint)

Contoh Kasus Nyata:

- Deepfake CEO perusahaan energi Jerman yang berhasil menipu transfer €220,000 (2020)

- Chatbot CS palsu di WhatsApp yang mengelabui korban di Indonesia (2023)

II. Bagaimana AI Mengubah Wajah Phishing?

Penjelasan: Membongkar revolusi teknik phishing melalui teknologi AI secara teknis namun mudah dipahami.

Transformasi Utama:

-

Hyper-Personalization:

- Analisis big data media sosial untuk spear-phishing yang sangat targeted

- Contoh: Email yang merujuk event spesifik di LinkedIn korban

-

Generasi Konten Canggih:

- Penggunaan GPT-4 untuk membuat email/tulisan yang sempurna gramatikal

- Kemiripan 97% dengan komunikasi resmi (Tes Universitas Stanford)

-

Evasi Deteksi:

- AI-generated text yang lolos filter spam tradisional

- Variasi konten otomatis untuk menghindari signature-based detection

III. 5 Teknik AI-Phishing yang Paling Berbahaya

Penjelasan Lengkap Setiap Teknik:

-

Deepfake Audio/Video Phishing (Vishing 2.0)

- Teknologi: Neural voice cloning (contoh: ElevenLabs)

- Modus: Panggilan telepon palsu atasan/direktur bank

- Studi Kasus: Penipuan karyawan perusahaan Hong Kong (USD 35 juta)

-

Dynamic Content Generation

- Sistem: Reinforcement learning untuk optimasi klik

- Karakteristik: Konten berbeda untuk tiap korban berdasarkan profiling

-

Adaptive Malware Payloads

- Kemampuan: Analisis lingkungan korban sebelum eksekusi

- Contoh: Malware yang tidak aktif jika mendeteksi virtual machine

-

AI-Powered Reconnaissance

- Teknik: Automated OSINT scraping untuk informasi target

- Tools: AI yang mengumpulkan data dari 50+ sumber dalam hitungan menit

-

Polymorphic Phishing Kits

- Inovasi: Generator website phishing yang otomatis berubah setiap 15 menit

- Dampak: 85% lebih efektif lolos dari blacklisting (Rapid7)

IV. Anatomi Serangan AI-Phishing Modern

Penjelasan: Memetakan siklus lengkap serangan berbasis AI dengan visualisasi.

Fase Serangan:

-

Data Harvesting Stage

- Target acquisition melalui AI social scraping

- Contoh: Pengumpulan 10.000 profil LinkedIn dalam 2 jam

-

Content Generation Phase

- Proses: Prompt engineering untuk email/chat meyakinkan

- Toolchain: ChatGPT + WormGPT kombinasi

-

Delivery Optimization

- Teknik: AI scheduling untuk waktu pengiriman optimal

- Data: Analisis pola buka email korban

-

Post-Exploitation

- Sistem: Auto-credential stuffing dengan neural networks

- Skala: 1.000+ akun bisa dikompromikan bersamaan

V. Dampak dan Implikasi Keamanan

Analisis Mendalam:

- Forbis: Biaya remediasi meningkat 40% dibanding phishing konvensional

- Individu: Deteksi lebih sulit bagi pengguna biasa (78% gagal mengenali)

- Ekosistem: Ancaman terhadap sistem AI-as-a-service yang disalahgunakan

**Studi Kasus: Contoh Perusahaan Fintech yang kolaps akibat serangan AI-phishing coordinated

VI. Solusi Teknologi untuk Melawan AI-Phishing

Penjelasan: Menyajikan pendekatan next-generation protection.

Tools & Teknik:

-

AI vs AI Defense

- Contoh: Darktrace Antigena (Network AI)

- Cara Kerja: Behavioural biometrics

-

Quantum Cryptography

- Implementasi: QKD untuk verifikasi identitas

- Progress: Uji coba bank sentral Singapura

-

Decentralized Identity

- Sistem: Blockchain-based credential

- Contoh: Microsoft Entra Verified ID

-

Human Augmentation

- Teknologi: AI-assistant untuk real-time phishing check

- Contoh: ChatGPT plug-in untuk email scanning

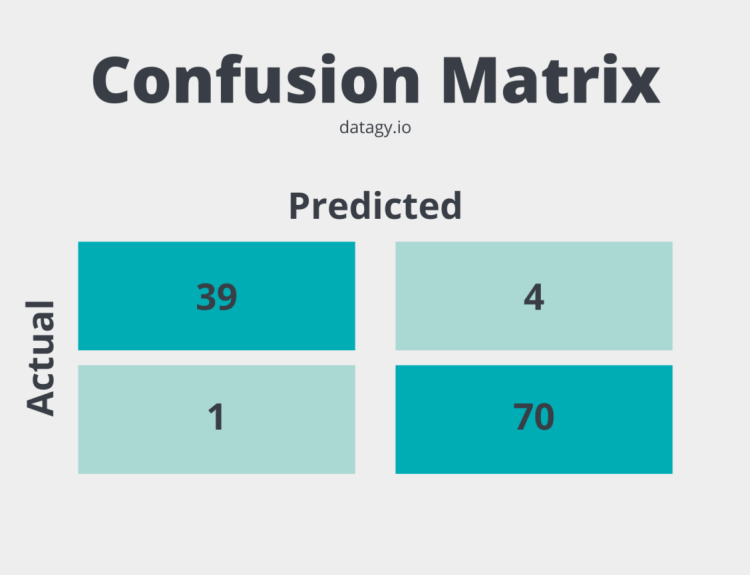

Perbandingan Efektivitas: Tabel evaluasi 5 solusi terbaru dengan skala proteksi dan false positive rate

VII. Strategi Perlindungan untuk Organisasi

Framework Praktis:

-

AI Security Hygiene

- Kebijakan: Pembatasan penggunaan AI generatif internal

- Teknis: Model access control ketat

-

Next-Gen Employee Training

- Metode: VR phishing simulation dengan skenario AI

- Frekuensi: Quarterly mandatory drills

-

Threat Intelligence Sharing

- Platform: Gabungan dengan ISAC (Information Sharing and Analysis Center)

- Contoh: FS-ISAC untuk sektor finansial

Checklist Implementasi: 12 langkah membangun pertahanan berlapis

VIII. Prediksi Perkembangan 2024-2025

Forecast Para Ahli:

-

Threat Landscape:

- Penyebaran malware melalui AI-generated podcasts/video

- Phishing otomatis via metaverse interface

-

Defense Innovation:

- Neurosecurity untuk deteksi pola

- Homomorphic encryption adoption

Peta Jalan: Timeline ancaman dan solusi 5 tahun ke depan

IX. Kesimpulan & Langkah Awal

Key Takeaways:

- AI menjadikan phishing 10x lebih berbahaya tapi sekaligus memungkinkan deteksi yang lebih canggih

- Paradigma keamanan baru diperlukan (asumsi zero-trust ekstrim)

Actionable Steps:

-

Untuk Individu:

- Aktifkan AI-based email filter

- Gunakan hardware security key

-

Untuk Bisnis:

- Investasi pada UEBA (User Entity Behavior Analytics)

- Bug bounty program khusus AI-phishing

Regulation Call:

- Kebutuhan regulasi model AI berbahaya (mirip export control senjata)

- Pentingnya global collaboration framework

Penulis: Fuji anggara

NIM: 23156201014

Jurusan: Sistem Komputer, STIMIK Catur Sakti Kendari