Pendahuluan

Di era digital saat ini, informasi tersebar dengan cepat melalui berbagai platform dan layanan. Namun, tidak semua informasi yang diterima dapat dipercaya. Salah satu ancaman dalam dunia keamanan siber adalah feed vulnerability, yaitu celah keamanan dalam aliran data (feed) yang dapat dimanfaatkan oleh penyerang untuk menyebarkan informasi palsu, mencuri data, atau bahkan merusak sistem. Artikel ini akan membahas jenis-jenis feed vulnerability, cara kerjanya, serta langkah-langkah untuk mencegahnya.

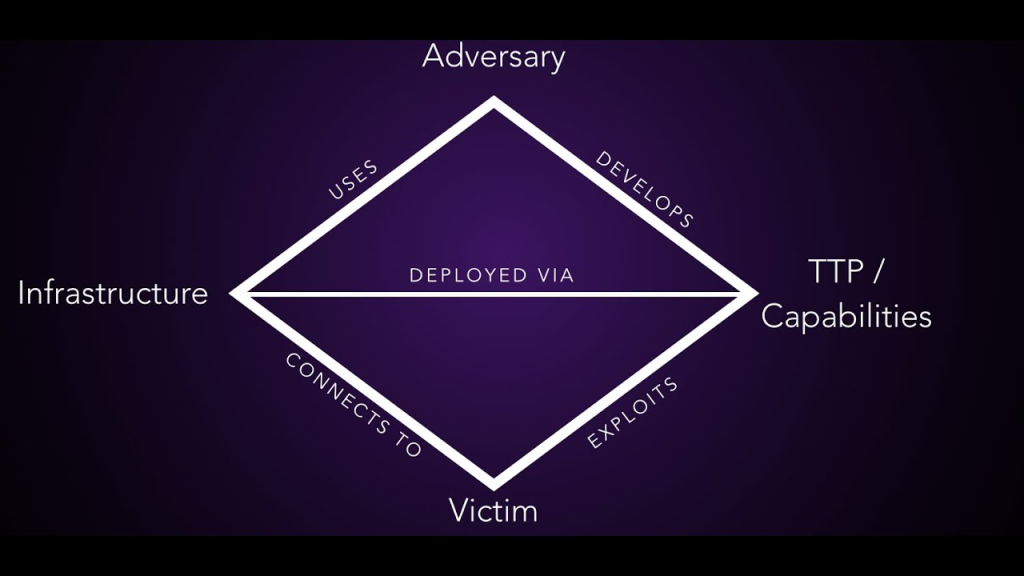

1. Jenis-Jenis Feed Vulnerability

Berikut beberapa jenis feed vulnerability yang sering terjadi:

- Data Tampering: Penyerang memodifikasi data dalam feed untuk tujuan jahat, seperti mengubah harga produk atau manipulasi informasi finansial.

- Injection Attacks: Penyisipan kode berbahaya ke dalam feed, seperti serangan SQL Injection atau XSS (Cross-Site Scripting).

- Unauthorized Access: Pihak yang tidak berwenang mendapatkan akses ke feed dan mencuri atau mengubah data yang dikirimkan.

- Spoofing & Phishing: Feed digunakan untuk menyebarkan informasi palsu, menipu pengguna, atau mengarahkan mereka ke situs berbahaya.

2. Cara Kerja Feed Vulnerability

Feed vulnerability terjadi ketika ada celah dalam sistem yang memungkinkan pihak tidak bertanggung jawab untuk mengeksploitasi data yang dikirimkan. Berikut cara kerja serangan ini:

- Eksploitasi Celah Keamanan: Penyerang menemukan celah dalam mekanisme pertukaran data.

- Manipulasi Data: Data dalam feed diubah atau disisipkan dengan informasi berbahaya.

- Penyebaran ke Pengguna Akhir: Informasi yang telah dimanipulasi sampai ke pengguna, yang dapat menimbulkan dampak negatif, seperti pencurian data atau serangan malware.

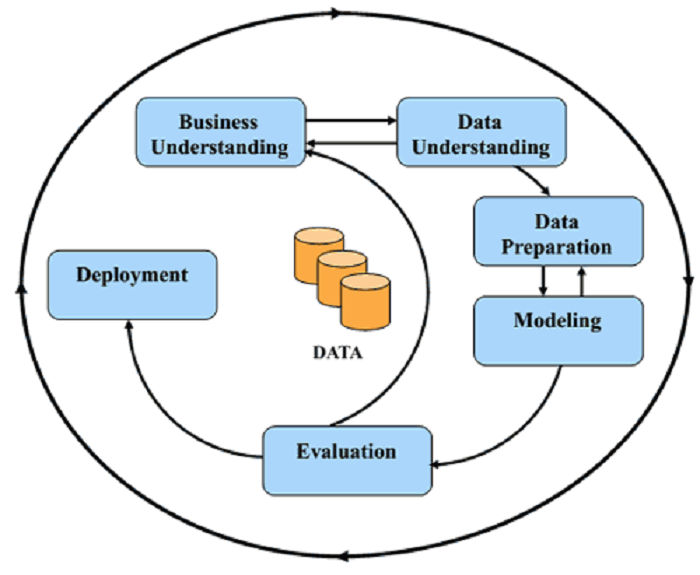

3. Pencegahan dan Mitigasi Feed Vulnerability

Untuk melindungi sistem dari feed vulnerability, langkah-langkah berikut dapat diterapkan:

- Validasi dan Verifikasi Data: Memastikan bahwa data yang diterima berasal dari sumber yang sah dan belum dimanipulasi.

- Enkripsi dan Keamanan Data: Menggunakan teknologi seperti SSL/TLS untuk melindungi data selama proses transmisi.

- Autentikasi dan Otorisasi: Menerapkan sistem login yang kuat dan membatasi akses hanya kepada pengguna yang berhak.

- Pemantauan dan Deteksi Anomali: Menggunakan alat keamanan seperti SIEM (Security Information and Event Management) atau IDS (Intrusion Detection System) untuk mendeteksi aktivitas mencurigakan dalam feed.

4. Studi Kasus dan Implementasi di Dunia Nyata

Beberapa kasus nyata menunjukkan bagaimana feed vulnerability dapat berdampak besar:

- Manipulasi Data Finansial: Peretas berhasil mengubah data harga saham yang menyebabkan kekacauan di pasar keuangan.

- Penyebaran Informasi Hoaks: Feed berita yang tidak aman dimanfaatkan untuk menyebarkan informasi palsu dan propaganda.

- Eksploitasi API Terbuka: Sistem yang memiliki API publik tanpa perlindungan sering menjadi target penyerang untuk mengakses dan memanipulasi data.

Kesimpulan

Feed vulnerability adalah ancaman serius dalam dunia keamanan siber. Dengan memahami jenis-jenisnya dan cara kerjanya, kita dapat mengambil langkah-langkah pencegahan yang tepat. Validasi data, enkripsi, serta pemantauan aktivitas mencurigakan adalah kunci utama dalam melindungi sistem dari eksploitasi feed. Baik individu maupun perusahaan harus selalu waspada dan mengimplementasikan kebijakan keamanan yang ketat agar data tetap aman dan terpercaya.