Pendahuluan

Saat ini, ancaman siber semakin sering terjadi dan bisa menyerang siapa saja, mulai dari individu hingga perusahaan besar. Serangan bisa datang kapan saja dan tanpa peringatan, sehingga penting bagi sistem keamanan jaringan untuk bisa mendeteksinya secara cepat dan tepat. Salah satu alat penting untuk melacak serangan siber adalah log firewall. Dengan log firewall, kita bisa memantau dan menganalisis ancaman secara real-time agar bisa segera diatasi sebelum menimbulkan kerugian.

Pengertian Log Firewall

Log firewall adalah catatan yang dibuat oleh firewall setiap kali ada lalu lintas data yang melewati jaringan. Di dalam log ini, terdapat informasi penting seperti alamat IP pengirim dan penerima, waktu akses, jenis protokol yang digunakan, port yang dibuka, serta apakah akses tersebut diizinkan atau ditolak.

Log ini sangat berguna karena memberikan gambaran tentang apa saja yang terjadi di jaringan kita. Dengan melihat log, kita bisa mengetahui jika ada upaya akses yang mencurigakan atau aktivitas tidak biasa.

Fungsi Log Firewall dalam Keamanan Jaringan

Log firewall memiliki banyak manfaat dalam menjaga keamanan jaringan. Salah satu fungsi utamanya adalah untuk mendeteksi aktivitas mencurigakan secara real-time. Misalnya, jika ada komputer dari luar negeri yang mencoba masuk ke sistem berulang kali, log firewall akan mencatatnya dan bisa memberi peringatan.

Selain itu, log juga mencatat semua upaya yang ditolak firewall. Informasi ini sangat penting ketika terjadi serangan, karena bisa digunakan sebagai bahan penyelidikan untuk mengetahui sumber dan jenis serangan.

Log firewall juga bermanfaat dalam mengevaluasi kebijakan keamanan yang telah diterapkan. Dari log, kita bisa melihat apakah aturan yang dibuat sudah efektif atau perlu diperbaiki.

Cara Menganalisis Log Firewall

Menganalisis log firewall tidak selalu mudah, karena jumlah data yang dicatat bisa sangat banyak. Namun, ada beberapa langkah dasar yang bisa dilakukan. Pertama, kita perlu mengidentifikasi log yang penting atau mencurigakan. Kedua, lakukan penyaringan untuk memfokuskan pada data yang relevan. Ketiga, lakukan korelasi, yaitu menghubungkan log-log tertentu untuk menemukan pola serangan.

Untuk membantu proses ini, banyak organisasi menggunakan alat bantu seperti SIEM (Security Information and Event Management), Splunk, atau Graylog. Alat-alat ini bisa menyaring log secara otomatis dan menampilkan hasil analisis dalam bentuk grafik atau laporan yang mudah dipahami.

Beberapa tanda umum serangan dalam log antara lain percobaan login berkali-kali (brute force), pemindaian port (port scanning), atau lalu lintas data dalam jumlah besar secara tiba-tiba (tanda serangan DDoS).

Pentingnya Monitoring Real-Time

Monitoring secara real-time berarti memantau log firewall saat itu juga, tanpa menunggu lama. Ini sangat penting karena semakin cepat serangan terdeteksi, semakin kecil dampaknya. Banyak sistem keamanan modern yang bisa mengirimkan notifikasi otomatis jika ditemukan aktivitas mencurigakan di log firewall.

Dengan monitoring real-time, tim keamanan bisa segera mengambil tindakan, seperti memblokir alamat IP penyerang atau memutus akses ke bagian tertentu dari sistem.

Studi Kasus Singkat

Sebuah perusahaan e-commerce pernah hampir menjadi korban pencurian data besar-besaran. Namun, berkat sistem log firewall dan monitoring real-time yang mereka miliki, tim IT berhasil mendeteksi pola serangan yang tidak biasa dan langsung mengambil tindakan untuk memutus koneksi penyerang. Serangan berhasil dihentikan sebelum data pelanggan sempat dicuri. Contoh ini menunjukkan betapa pentingnya log firewall dalam melindungi sistem dari ancaman nyata.

Tantangan dan Solusi

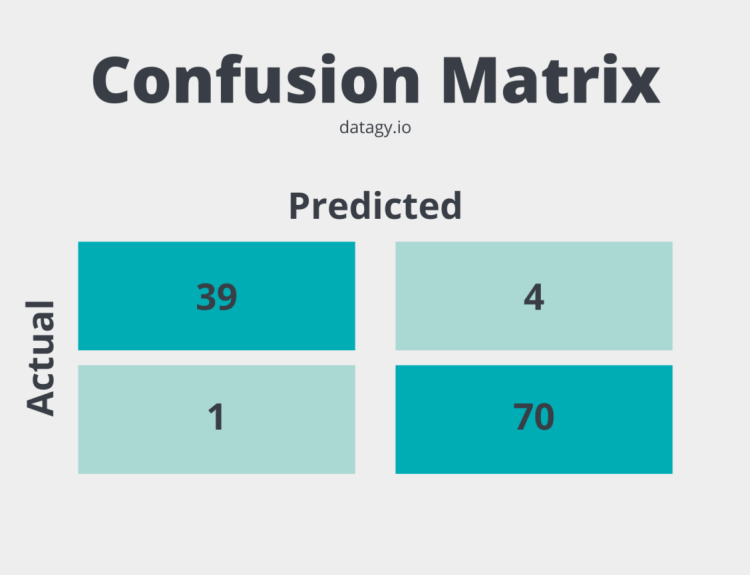

Salah satu tantangan utama dalam menggunakan log firewall adalah jumlah data yang sangat besar. Jika dianalisis secara manual, tentu akan sangat memakan waktu dan bisa membuat tim kewalahan. Selain itu, tidak semua orang bisa langsung memahami isi log, sehingga ada risiko salah mengartikan data yang ada.

Untuk mengatasi masalah ini, organisasi bisa menggunakan alat otomatisasi, seperti SIEM dan dashboard visual yang menampilkan data secara lebih mudah. Penting juga untuk memberikan pelatihan kepada personel keamanan agar mereka bisa membaca dan memahami log firewall dengan baik.

Kesimpulan

Log firewall adalah bagian penting dalam sistem keamanan jaringan. Dengan mencatat semua aktivitas lalu lintas jaringan, log ini memungkinkan kita untuk melacak dan menganalisis ancaman secara real-time. Dengan pemantauan yang cepat dan analisis yang tepat, serangan siber bisa dideteksi dan dihentikan sebelum menimbulkan kerusakan besar.

Agar log firewall bisa dimanfaatkan secara optimal, dibutuhkan kombinasi antara teknologi yang tepat, proses analisis yang baik, dan tim yang terlatih. Dengan begitu, jaringan akan lebih terlindungi dan siap menghadapi berbagai ancaman digital yang terus berkembang.

NAMA: DHEVIN SEPTIA M

NIM: 23156201046

PRODI: SISTEM KOMPUTER