Kita hidup di era digital, di mana data menjadi aset paling berharga. Dari informasi pribadi hingga rahasia perusahaan, semuanya tersimpan dalam bentuk digital. Namun, kemudahan ini datang dengan risiko besar: kebocoran data. Bayangkan jika data penting Anda atau pelanggan Anda jatuh ke tangan yang salah. Panik? Tentu! Tapi jangan khawatir, ada langkah-langkah konkret yang bisa Anda ambil. Artikel ini akan memandu Anda melalui langkah-langkah respons insiden yang harus segera dilakukan saat data bocor, agar kerugian bisa diminimalisir.

1. Memahami Kebocoran Data dan Dampaknya

Apa sebenarnya kebocoran data itu? Sederhananya, kebocoran data terjadi ketika informasi rahasia atau pribadi diakses, disalin, atau dicuri oleh pihak yang tidak berwenang. Ini bisa terjadi karena serangan siber, kesalahan manusia, atau bahkan kelalaian sistem.

Dampaknya? Jangan diremehkan!

- Kerugian Finansial: Anda bisa kena denda besar, harus membayar biaya investigasi, dan kehilangan pendapatan karena reputasi yang hancur.

- Kerusakan Reputasi: Kepercayaan pelanggan akan merosot tajam. Sulit sekali membangun kembali reputasi yang sudah rusak.

- Konsekuensi Hukum: Ada banyak peraturan tentang perlindungan data (seperti GDPR di Eropa atau UU ITE di Indonesia) yang bisa menyeret Anda ke meja hijau.

- Hilangnya Rahasia Bisnis: Jika data yang bocor adalah rahasia dagang, pesaing bisa memanfaatkannya.

Maka dari itu, persiapan adalah kunci.

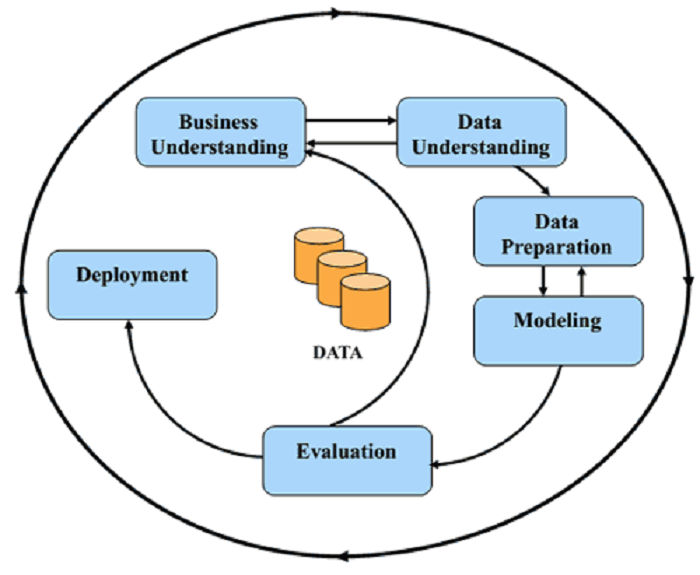

2. Persiapan Sebelum Insiden Terjadi (Pondasi Incident Response)

Kebakaran tidak menunggu Anda membeli alat pemadam. Sama halnya dengan kebocoran data, ia bisa terjadi kapan saja. Kesiapan adalah segalanya.

- Bentuk Tim Respons Insiden (IR): Siapkan tim khusus yang siap bergerak. Tentukan siapa melakukan apa, dan pastikan mereka sudah terlatih untuk menghadapi situasi darurat. Latihan rutin penting agar semua orang tahu peran mereka.

- Buat Rencana Respons Insiden (IRP): Ini seperti peta jalan saat krisis. Dokumenkan langkah-langkah yang harus diambil, mulai dari deteksi hingga pemulihan. Pastikan semua orang tahu di mana menemukan dokumen ini dan memahaminya.

- Siapkan Teknologi Pendukung:

- Sistem Deteksi Intrusi (IDS/IPS): Alat ini seperti “alarm” yang memberi tahu Anda jika ada penyusup.

- SIEM (Security Information and Event Management): Ini adalah “pusat komando” yang mengumpulkan semua log dan aktivitas keamanan agar mudah dipantau.

- EDR (Endpoint Detection and Response): Untuk melindungi setiap perangkat yang terhubung ke jaringan Anda.

- Backup Data: Pastikan Anda punya cadangan data yang teratur dan aman. Ini penyelamat saat data asli hilang atau rusak.

- Rancang Komunikasi: Tentukan siapa yang akan berkomunikasi dengan siapa, baik di dalam tim maupun ke pihak luar. Ini penting agar informasi tidak simpang siur.

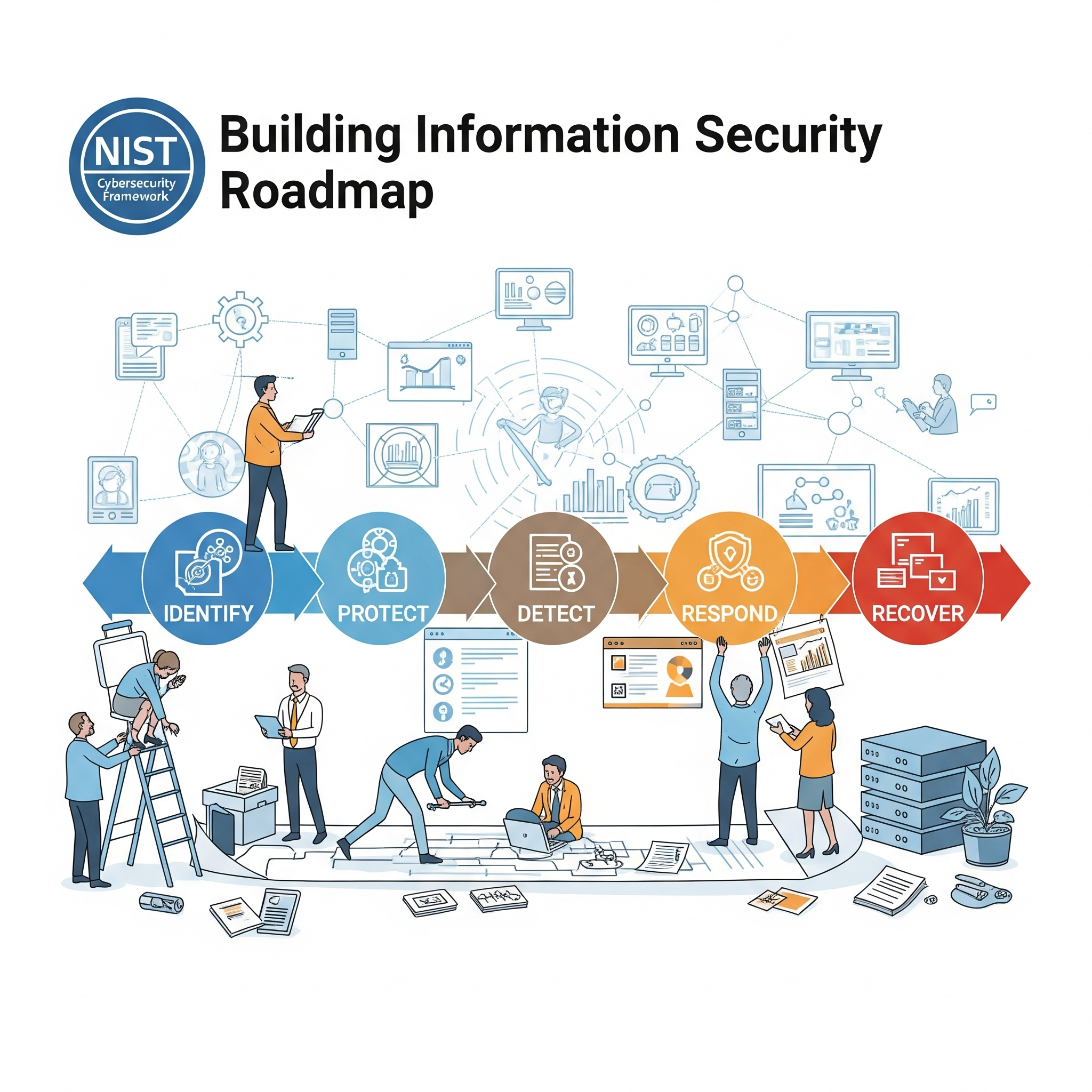

3. Langkah-Langkah Incident Response Saat Data Bocor (Fase-Fase Krusial)

Ketika alarm berbunyi, inilah yang harus Anda lakukan, tahap demi tahap:

3.1. Fase 1: Identifikasi – “Apa yang Terjadi?”

- Deteksi Awal: Perhatikan tanda-tanda aneh: log sistem yang tidak biasa, laporan dari pengguna tentang aktivitas mencurigakan, atau notifikasi dari sistem keamanan Anda.

- Verifikasi Insiden: Jangan langsung panik. Pastikan itu benar-benar kebocoran data, bukan kesalahan sistem biasa.

- Tentukan Lingkup Insiden: Seberapa besar masalahnya? Data apa saja yang bocor? Berapa banyak orang yang terdampak? Ini penting untuk menentukan langkah selanjutnya.

- Kumpulkan Bukti Awal: Catat semua detail: kapan terjadi, dari mana sumbernya, dan apa saja yang terpengaruh. Ini penting untuk investigasi nanti.

3.2. Fase 2: Pembendungan (Containment) – “Hentikan Pendarahan!”

Tujuan utama di fase ini adalah menghentikan kebocoran agar tidak meluas dan mengurangi kerugian.

- Isolasi Sistem: Pisahkan sistem yang terinfeksi dari jaringan utama. Ini seperti menutup pintu agar api tidak menyebar.

- Blokir Akses Berbahaya: Jika ada alamat IP mencurigakan, segera blokir.

- Ubah Kredensial: Ganti semua password atau kunci akses yang mungkin sudah bocor.

- Nonaktifkan Sementara: Jika perlu, matikan sementara akses ke layanan atau sistem tertentu untuk menghentikan penyebaran.

3.3. Fase 3: Eradikasi (Eradication) – “Bersihkan Akar Masalahnya!”

Setelah dihentikan, saatnya membersihkan penyebab insiden.

- Singkirkan Malware: Hapus semua malware atau pintu belakang (backdoor) yang ditinggalkan penyerang.

- Perbaiki Kelemahan: Cari tahu bagaimana penyerang bisa masuk, lalu perbaiki kerentanan atau celah keamanan tersebut.

- Perbarui Sistem: Pasang semua update atau patch keamanan terbaru.

- Bangun Ulang: Jika sistem sudah terlalu rusak, mungkin lebih aman untuk membangunnya dari awal menggunakan konfigurasi yang bersih.

3.4. Fase 4: Pemulihan (Recovery) – “Kembali Normal!”

Ini adalah tahap mengembalikan semuanya agar bisa berfungsi seperti semula.

- Pulihkan dari Backup: Gunakan data cadangan yang bersih dan aman untuk mengembalikan sistem.

- Uji Fungsionalitas: Pastikan semua sistem bekerja dengan baik setelah dipulihkan.

- Pantau Ketat: Awasi sistem dengan cermat untuk beberapa waktu setelah pemulihan, pastikan tidak ada masalah baru.

- Uji Keamanan: Lakukan pengujian tambahan untuk memastikan tidak ada celah yang terlewat.

3.5. Fase 5: Pasca-Insiden (Post-Incident Activities) – “Belajar dari Kesalahan”

Setelah badai berlalu, saatnya mengevaluasi.

- Analisis Pasca-Mortem: Duduk bersama tim, bahas seluruh proses insiden. Apa penyebab utamanya? Apa yang berhasil? Apa yang tidak?

- Belajar dan Perbaiki: Gunakan hasil analisis untuk memperbaiki rencana respons insiden Anda. Latih ulang tim jika perlu, dan perkuat sistem keamanan Anda.

- Komunikasi: Jika diwajibkan oleh hukum, laporkan insiden kepada pihak berwenang. Beri tahu juga pihak-pihak yang terdampak (pelanggan, mitra) dengan jujur dan transparan.

4. Komunikasi Selama dan Setelah Insiden

Komunikasi adalah kunci selama krisis.

- Komunikasi Internal: Pastikan semua anggota tim dan atasan mendapatkan informasi yang akurat dan terkini. Jangan sampai ada miskomunikasi.

- Komunikasi Eksternal:

- Tunjuk Juru Bicara: Hanya satu orang yang boleh berbicara mewakili organisasi agar informasi konsisten.

- Siapkan Pernyataan: Buat pernyataan resmi yang jelas dan ringkas untuk publik atau media.

- Gunakan Berbagai Saluran: Informasikan melalui situs web, email, atau media sosial.

- Bersikap Jujur: Transparansi dan empati sangat penting untuk menjaga kepercayaan.

Kesimpulan

Kebocoran data adalah ancaman nyata di dunia digital saat ini. Namun, dengan rencana respons insiden yang solid dan langkah-langkah yang tepat, Anda bisa meminimalkan kerusakan dan memulihkan diri dengan lebih cepat. Kesiapan bukan hanya tentang memiliki rencana, tapi juga tentang terus belajar dan memperbaiki diri. Ingat, keamanan siber adalah perjalanan berkelanjutan, bukan tujuan akhir.

Apakah Anda sudah memiliki rencana respons insiden yang matang? Jika belum, ini adalah saat yang tepat untuk memulainya.

Penulis : Muh. Ilham Alfati Ramdin

Penulis : Muh. Ilham Alfati Ramdin

Nim : 23156201039

Jurusan : Sistem Komputer STMIK Catur Sakti Kendari