Dunia maya saat ini penuh dengan ancaman. Serangan siber semakin canggih dan sering terjadi, membuat kita harus berpikir ulang tentang cara melindungi diri. Sayangnya, banyak organisasi masih menggunakan alat keamanan yang terpisah-pisah, seperti puzzle yang tidak lengkap. Ini seperti mencoba melihat seluruh gambar dari satu potongan kecil saja.

Artikel ini akan menjelaskan mengapa menggabungkan beberapa alat keamanan siber sangat penting. Kita akan membahas tiga konsep utama: Vulnerability Management (VM), Security Information and Event Management (SIEM), dan Security Operations Center (SOC). Tujuan kita adalah menunjukkan bagaimana menggabungkan ketiganya bisa menciptakan pertahanan siber yang jauh lebih kuat, memberikan panduan mudah, dan membahas tantangan yang mungkin dihadapi.

Memahami Komponen Kunci

Sebelum kita membahas integrasi, mari kita pahami dulu apa itu VM, SIEM, dan SOC.

Vulnerability Management (VM)

Bayangkan rumah Anda. Sebelum pencuri datang, Anda ingin tahu di mana saja ada jendela atau pintu yang tidak terkunci, atau gembok yang rusak. Itulah fungsi Vulnerability Management (VM) dalam dunia siber. VM adalah proses terus-menerus mencari, menemukan, dan memperbaiki “lubang” atau kerentanan dalam sistem komputer, jaringan, dan aplikasi Anda.

Siklus VM biasanya begini:

- Menemukan: Mencari kerentanan di mana saja.

- Menilai: Mengukur seberapa parah kerentanan itu.

- Memprioritaskan: Memutuskan mana yang harus diperbaiki duluan.

- Memperbaiki: Menutup lubang kerentanan tersebut.

- Memverifikasi: Memastikan lubang itu benar-benar tertutup.

Tujuan utama VM adalah mengurangi area yang bisa diserang penjahat siber.

Security Information and Event Management (SIEM)

Jika VM adalah tentang menemukan lubang, maka SIEM adalah “mata dan telinga” keamanan Anda. SIEM mengumpulkan semua catatan atau log dari berbagai perangkat di jaringan Anda—server, firewall, aplikasi, dan lainnya. Kemudian, SIEM akan menganalisis log-log ini untuk mencari pola atau kejadian aneh yang bisa jadi indikasi serangan.

Fungsi utama SIEM meliputi:

- Mengumpulkan & Menggabungkan Log: Menarik data dari berbagai sumber.

- Mendeteksi Anomali: Mencari aktivitas yang tidak biasa.

- Membuat Laporan: Untuk audit atau kepatuhan terhadap peraturan.

SIEM memberikan pandangan menyeluruh tentang apa yang terjadi di lingkungan IT Anda.

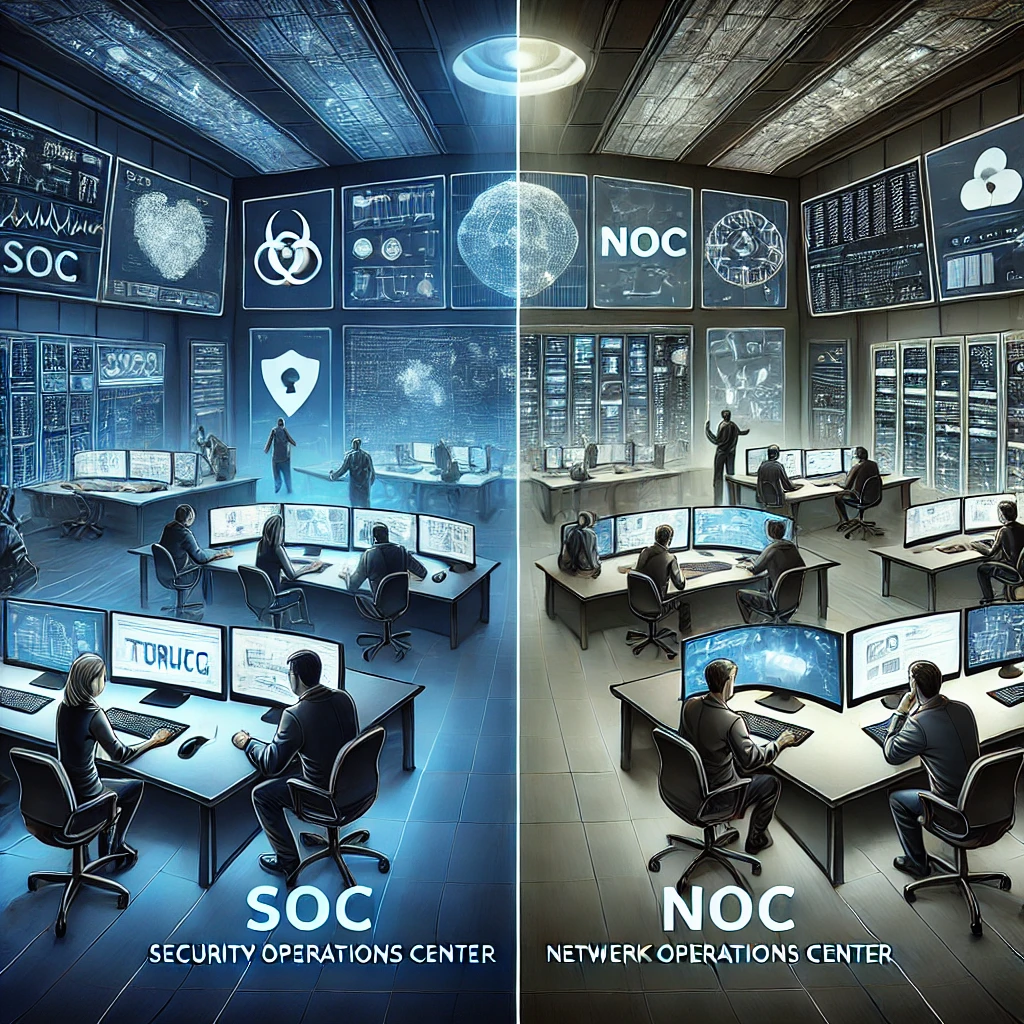

Security Operations Center (SOC)

Jika SIEM adalah mata dan telinga, maka Security Operations Center (SOC) adalah “otak” dan “pusat kendali” Anda. SOC adalah tim orang-orang ahli (analis keamanan) yang bekerja 24/7 untuk memantau sistem keamanan, mendeteksi ancaman yang ditemukan oleh SIEM, dan merespons insiden keamanan.

Tugas utama tim SOC adalah:

- Memantau: Mengawasi sistem secara terus-menerus.

- Mendeteksi Ancaman: Menemukan serangan yang sedang terjadi.

- Merespons Insiden: Bertindak cepat ketika ada serangan untuk menghentikannya dan memperbaikinya.

SOC adalah inti dari pertahanan siber aktif sebuah organisasi.

Mengapa Integrasi Penting? Manfaat Menggabungkan VM dengan SIEM & SOC

Menggabungkan ketiga komponen ini bukan hanya “bagus untuk dimiliki”, tapi sangat penting untuk pertahanan siber yang efektif. Berikut manfaat utamanya:

1. Peningkatan Visibilitas dan Kesadaran Situasional

Ketika data kerentanan dari VM digabungkan dengan informasi ancaman real-time dari SIEM, tim SOC bisa melihat gambaran yang lebih lengkap. Mereka tidak hanya tahu ada kerentanan, tapi juga tahu apakah kerentanan itu sedang aktif dieksploitasi oleh penyerang. Ini seperti memiliki peta jalan dan informasi lalu lintas secara bersamaan.

2. Deteksi Ancaman yang Lebih Cepat dan Akurat

SIEM dapat secara otomatis menghubungkan (korelasi) informasi tentang kerentanan yang diketahui dengan aktivitas mencurigakan yang terdeteksi di jaringan. Misalnya, jika ada kerentanan di server web dan SIEM melihat ada upaya akses ilegal ke server tersebut, SIEM bisa langsung memberi tahu tim SOC bahwa ini adalah ancaman yang harus segera ditangani. Ini mengurangi peringatan palsu dan membuat deteksi lebih tepat.

3. Respon Insiden yang Lebih Efisien dan Terkoordinasi

Dengan informasi yang lebih baik, tim SOC bisa memprioritaskan insiden. Mereka tahu kerentanan mana yang paling berbahaya dan sedang diserang. Ini memungkinkan mereka merespons lebih cepat dan terarah, bahkan mengotomatiskan beberapa langkah respons awal.

4. Peningkatan Manajemen Risiko dan Kepatuhan

Integrasi ini membantu organisasi memahami posisi keamanannya secara keseluruhan. Dengan begitu, lebih mudah untuk mematuhi berbagai peraturan keamanan siber (seperti GDPR, ISO 27001, dll.) karena semua data dan proses terekam dengan baik.

5. Optimasi Sumber Daya dan Pengurangan Beban Kerja

Dengan otomatisasi dan korelasi data yang lebih baik, tim keamanan tidak perlu lagi menghabiskan banyak waktu untuk mencari-cari data di berbagai sistem. Ini memungkinkan mereka fokus pada ancaman yang paling penting, menghemat waktu dan sumber daya.

Tantangan dalam Integrasi VM dengan SIEM & SOC

Meskipun banyak manfaatnya, integrasi ini juga memiliki tantangan:

1. Kompleksitas Data dan Volume Log

SIEM harus mengumpulkan data dari berbagai sumber dengan format yang berbeda-beda. Volume log bisa sangat besar, membutuhkan sistem yang kuat untuk memprosesnya.

2. Keterbatasan Sumber Daya

Mencari tenaga ahli keamanan yang paham tentang VM, SIEM, dan SOC tidak mudah. Biaya untuk membeli, mengimplementasikan, dan memelihara sistem ini juga bisa sangat tinggi.

3. Integrasi Teknologi yang Sulit

Tidak semua alat VM dan SIEM “berbicara” bahasa yang sama. Menghubungkan mereka bisa jadi rumit jika tidak ada standar atau konektor yang sesuai.

4. Prioritisasi Kerentanan yang Efektif

Ketika VM menemukan ribuan kerentanan, sulit untuk menentukan mana yang paling berisiko dan harus diperbaiki duluan. Ini bisa menyebabkan “kelelahan kerentanan” (vulnerability fatigue).

Strategi dan Langkah-Langkah Implementasi Integrasi

Agar integrasi berjalan mulus, ikuti langkah-langkah ini:

A. Fase Perencanaan

- Tentukan Tujuan: Apa yang ingin Anda capai dengan integrasi ini? Deteksi lebih cepat? Kepatuhan?

- Pilih Solusi: Cari solusi VM dan SIEM yang cocok dengan kebutuhan dan anggaran Anda.

- Siapkan Tim: Libatkan tim IT, keamanan, dan bahkan manajemen.

B. Integrasi Data

- Kirim Data VM ke SIEM: Gunakan API (Application Programming Interface), konektor, atau ekspor laporan untuk mengirim data kerentanan ke SIEM.

- Standarisasi Data: Pastikan SIEM bisa memahami semua data yang masuk, meskipun dari berbagai sumber.

- Perkaya Data: Tambahkan informasi penting seperti nilai aset atau tingkat kritisnya sistem yang memiliki kerentanan.

C. Konfigurasi Aturan Korelasi di SIEM

- Buat Aturan: Atur SIEM untuk mengidentifikasi pola di mana kerentanan bertemu dengan aktivitas mencurigakan.

- Tetapkan Ambang Batas: Kapan SIEM harus mengeluarkan peringatan? Ini penting untuk menghindari terlalu banyak peringatan palsu.

D. Pengembangan Panduan Respon Insiden (Playbook)

- Definisikan Prosedur: Buat langkah-langkah jelas yang harus diambil tim SOC ketika ada insiden terkait kerentanan.

- Otomatisasi Respon: Jika memungkinkan, atur sistem untuk secara otomatis melakukan tindakan awal, seperti memblokir alamat IP yang mencurigakan.

E. Pemantauan dan Optimalisasi Berkelanjutan

- Tinjau Rutin: Periksa aturan SIEM dan hasil pemindaian VM secara berkala.

- Latih Tim: Pastikan tim SOC selalu mendapatkan pelatihan terbaru.

Best Practices untuk Integrasi yang Sukses

Untuk memastikan integrasi berjalan baik:

- Mulai dari yang Kecil: Jangan langsung mencoba mengintegrasikan semuanya. Mulai dengan proyek kecil, lalu kembangkan.

- Tujuan Jelas: Pastikan semua orang tahu apa yang ingin dicapai.

- Libatkan Semua Pihak: Keamanan siber adalah tanggung jawab bersama.

- Otomatisasi: Manfaatkan otomatisasi untuk tugas-tugas berulang.

- Latihan Terus-menerus: Keamanan siber terus berkembang, jadi tim harus terus belajar.

- Perbarui Kebijakan: Pastikan kebijakan keamanan Anda selalu relevan.

- Manfaatkan Intelijen Ancaman: Gunakan informasi tentang ancaman terbaru untuk memperkuat pertahanan Anda.

Kesimpulan

Mengintegrasikan Vulnerability Management dengan SIEM dan SOC adalah langkah penting untuk membangun pertahanan siber yang komprehensif dan proaktif. Ini memungkinkan organisasi untuk melihat lebih jelas, mendeteksi ancaman lebih cepat, merespons lebih efisien, dan pada akhirnya, mengurangi risiko serangan siber. Meskipun ada tantangan, manfaatnya jauh lebih besar daripada kesulitannya. Di masa depan, integrasi yang erat ini akan menjadi kunci utama dalam menjaga keamanan digital kita.

Nama : Muhammad Nabil

Nama : Muhammad Nabil

Nim : 23156201021

Jurusan : Sistem Komputer STMIK Catur Sakti Kendari