Dalam dunia keamanan web, CSRF (Cross-Site Request Forgery) masih sering ditemukan — terutama pada form tersembunyi atau API endpoint yang tidak diamankan dengan baik.

Nah, di artikel ini, kita akan bahas bagaimana cara menggunakan Burp Suite untuk mendeteksi dan memburu endpoint yang rawan CSRF, dengan langkah-langkah sederhana.

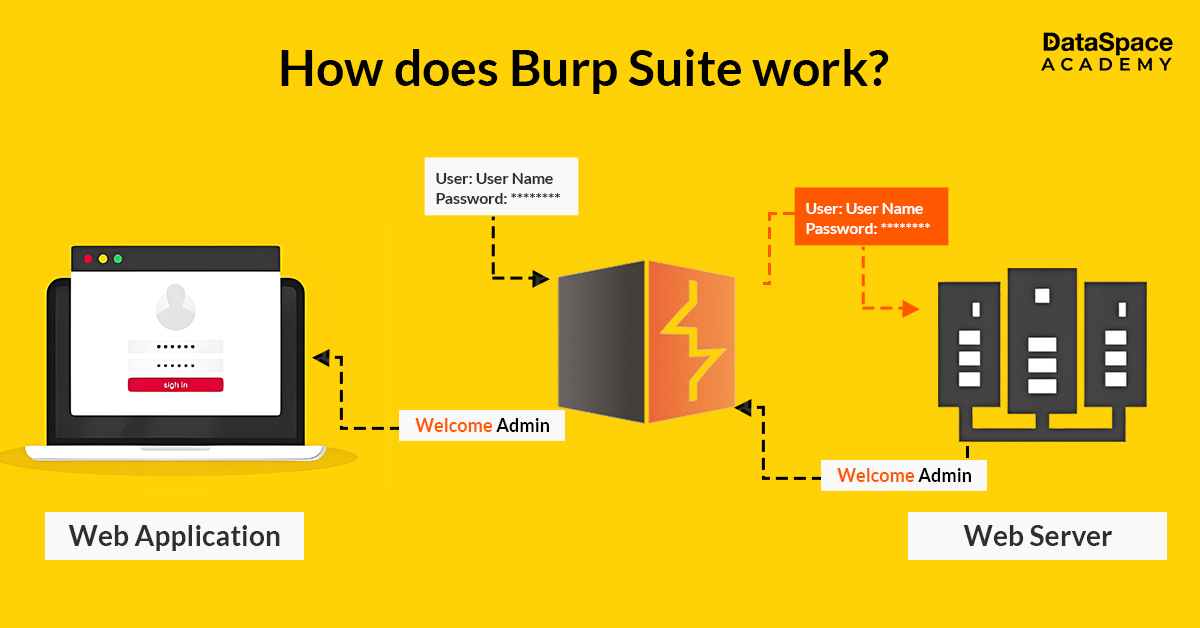

🔍 Apa Itu Burp Suite?

Burp Suite adalah alat yang digunakan oleh penetration tester atau bug hunter untuk menganalisis dan menguji keamanan aplikasi web.

Dengan Burp Suite, kita bisa:

-

Melihat semua request dan response web

-

Memodifikasi permintaan sebelum dikirim ke server

-

Mencari tahu apakah aplikasi memiliki celah keamanan

Salah satunya: menemukan endpoint CSRF yang tersembunyi.

🧨 Apa Itu Endpoint Tersembunyi yang Rentan CSRF?

Kadang, dalam aplikasi:

-

Ada form yang tidak terlihat pengguna

-

Ada fitur yang dikendalikan lewat JavaScript/AJAX

-

Ada permintaan POST tanpa CSRF token

Kalau tidak diamankan, fitur-fitur ini bisa dieksploitasi oleh penyerang dengan mudah.

🛠️ Langkah-Langkah Menggunakan Burp Suite untuk Mendeteksi CSRF

1. Jalankan Burp Suite & Konfigurasikan Browser

-

Jalankan Burp Suite

-

Atur browser agar memakai proxy Burp (biasanya di

localhost:8080) -

Aktifkan SSL Interception agar semua trafik HTTPS bisa dibaca

2. Gunakan Aplikasi Seperti Biasa

-

Login ke aplikasi target

-

Gunakan semua fitur (edit profil, tambah item, ubah data, dll.)

-

Biarkan Burp Suite mencatat semua request

3. Cek Setiap Permintaan POST / PUT / DELETE

-

Buka tab HTTP history

-

Filter permintaan POST/PUT/DELETE (biasanya paling rawan CSRF)

-

Perhatikan: Apakah permintaan mengandung token CSRF?

⚠️ Waspada jika:

-

Tidak ada token seperti

csrf_token,authenticity_token,X-CSRF-TOKEN, dll. -

Tidak ada header tambahan seperti

X-Requested-With

4. Gunakan Repeater untuk Uji Manual

-

Kirim ulang permintaan dari tab Repeater

-

Coba hapus token CSRF-nya

-

Lihat apakah server tetap menerima permintaan

Kalau server tetap memproses permintaan, berarti endpoint itu rentan CSRF!

🧪 Contoh Nyata

Kalau permintaan ini:

-

Tidak ada CSRF token

-

Bisa dikirim ulang dari situs lain (misalnya iframe)

Maka ini rawan CSRF, dan harus segera diperbaiki.

🛡️ Apa yang Harus Dilakukan Jika Ketemu Endpoint Rentan?

Untuk Developer:

-

Tambahkan token CSRF di form dan API

-

Validasi token di sisi server

-

Gunakan cookie dengan atribut SameSite

Untuk Penetration Tester:

-

Dokumentasikan endpoint rentan

-

Laporkan ke tim keamanan aplikasi

-

Sertakan bukti (screenshot + hasil Repeater)

🎓 Tips Tambahan

-

Gunakan plugin Burp seperti CSRF Scanner

-

Gabungkan dengan uji manual, karena kadang token ada tapi tidak dicek oleh server

-

Pastikan kamu menguji aplikasi saat login, karena CSRF terjadi saat user terautentikasi

🧾 Kesimpulan

CSRF masih jadi masalah serius, dan banyak aplikasi menyimpan celah tersembunyi di endpoint yang tidak dilindungi dengan baik.

Dengan Burp Suite, kamu bisa:

-

Mendeteksi form tanpa token

-

Menguji langsung di Repeater

-

Membantu developer memperbaiki celah ini

Jangan anggap semua form aman—kadang yang tersembunyi justru paling berbahaya.

Penulias : Muhammad Aditya Alkhawarizmi

Nim : 23156201023

jurusan : Sistem Komputer