Belakangan ini, kita sering dengar berita tentang data pribadi yang bocor. Mulai dari nama, nomor telepon, sampai data keuangan, semuanya bisa tersebar. Tapi, kenapa sih ini bisa terjadi terus-menerus? Salah satu alasannya adalah adanya “celah” atau kerentanan (vulnerabilities) dalam sistem. Artikel ini akan membahas mengapa kerentanan ini jadi biang keladi kebocoran data dan bagaimana Vulnerability Management (VM) bisa jadi tameng utama kita.

A. Latar Belakang

Di zaman serba digital ini, data jadi hal yang sangat berharga. Kita pakai internet untuk belanja, bekerja, belajar, bahkan urusan bank. Tapi, seiring kemudahan itu, risiko data kita bocor juga makin besar. Kasus kebocoran data bukan cuma di luar negeri, di Indonesia pun sering terjadi. Akibatnya bisa fatal: uang hilang, reputasi hancur, bahkan bisa kena masalah hukum. Makanya, keamanan siber itu penting banget, seperti kunci rumah yang kuat biar maling enggak masuk.

B. Rumusan Masalah

Meskipun banyak banget teknologi keamanan yang canggih, kok ya data masih sering bocor? Ternyata, banyak kebocoran itu karena ada kerentanan yang belum ditutup. Jadi, apa sih sebenarnya peran kerentanan ini? Dan bagaimana Vulnerability Management bisa membantu kita mencegah hal buruk ini terjadi?

C. Tujuan Artikel

Lewat artikel ini, kita akan coba bedah bareng:

- Apa hubungan antara kerentanan sistem dengan kebocoran data?

- Apa itu Vulnerability Management dan bagaimana cara kerjanya?

- Kita juga akan belajar dari beberapa kasus kebocoran data yang pernah terjadi.

- Terakhir, kita akan lihat apa saja yang bisa dilakukan organisasi biar datanya lebih aman.

II. Anatomi Kebocoran Data: Mengapa Celah Jadi Pintu Masuk?

A. Definisi Kebocoran Data

Kebocoran data itu kejadian di mana informasi yang seharusnya rahasia atau pribadi jadi diketahui oleh pihak yang tidak berhak. Ibaratnya, rahasia kita jadi terekspos ke publik.

B. Berbagai Modus Kebocoran Data

Ada banyak cara data bisa bocor:

- Serangan Siber: Ini yang paling sering kita dengar. Ada phishing (penipuan lewat email/pesan), malware (program jahat), ransomware (data dikunci sampai ditebus), atau DDoS (situs diserang sampai down).

- Kesalahan Konfigurasi: Sistem yang tidak diatur dengan benar bisa meninggalkan celah.

- Lemahnya Kontrol Akses: Orang yang seharusnya tidak punya akses malah bisa melihat data penting.

- Ancaman dari Dalam (Insider Threats): Karyawan sendiri yang sengaja atau tidak sengaja membocorkan data.

C. Peran Kerentanan (Vulnerabilities) dalam Kebocoran Data

Apa itu kerentanan? Gampangnya, kerentanan adalah kelemahan atau celah dalam sebuah sistem (bisa software, hardware, atau konfigurasi) yang bisa dimanfaatkan oleh penyerang untuk masuk atau merusak.

Bayangkan rumah kita punya jendela yang enggak bisa dikunci. Itu namanya kerentanan. Penjahat (hacker) bisa memanfaatkan jendela itu untuk masuk. Kerentanan umum antara lain:

- Software yang punya bug: Ada kesalahan dalam kode programnya.

- Pengaturan yang salah: Sistem tidak dikonfigurasi dengan aman.

- Sistem yang ketinggalan zaman: Tidak pernah di-update, jadi banyak celah baru.

- Password yang lemah: Gampang ditebak atau dibobol.

Ketika penjahat menemukan dan memanfaatkan celah ini (istilahnya: eksploitasi), mereka bisa masuk ke sistem dan mengambil data. Itulah mengapa identifikasi kerentanan dengan standar seperti CVE (Common Vulnerabilities and Exposures) itu penting, biar kita tahu celah apa saja yang ada.

III. Memahami Vulnerability Management: Tameng Proaktif Melawan Ancaman

A. Definisi Vulnerability Management

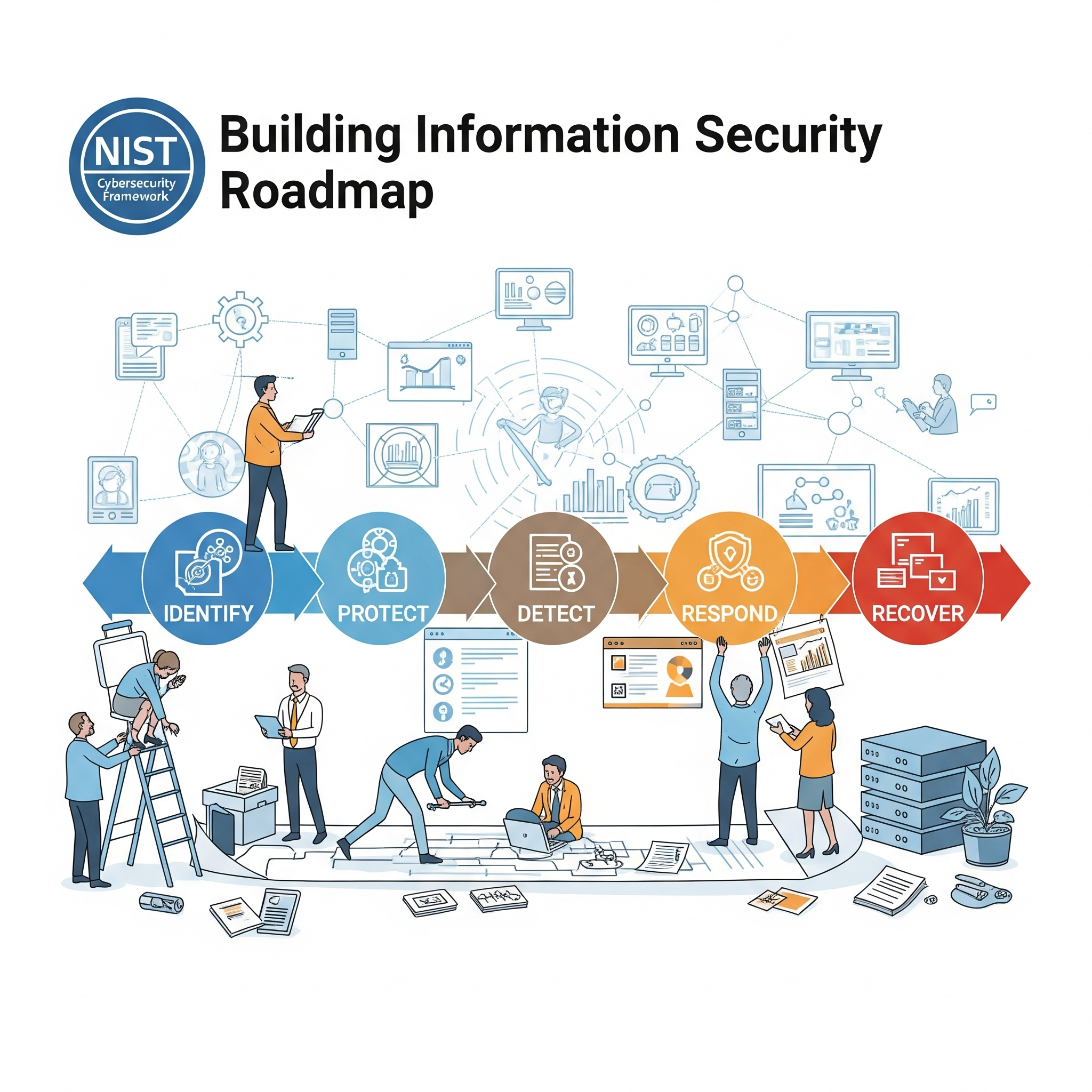

Vulnerability Management (VM) adalah proses berkelanjutan untuk menemukan, menilai, memprioritaskan, dan memperbaiki kerentanan dalam sistem dan infrastruktur IT sebuah organisasi. Ini bukan cuma sekali jalan, tapi harus terus-menerus dilakukan.

B. Mengapa Vulnerability Management Penting?

VM ini penting banget karena:

- Mencegah sebelum Terjadi: VM membantu kita menemukan dan menutup celah sebelum penjahat siber menemukannya.

- Mengurangi Area Serangan: Semakin sedikit celah, semakin kecil area yang bisa diserang.

- Patuhi Aturan: Banyak peraturan perlindungan data (seperti GDPR atau ISO 27001) yang mengharuskan organisasi untuk mengelola kerentanan.

- Hemat Biaya: Memperbaiki kerentanan itu jauh lebih murah daripada membereskan kekacauan setelah data bocor.

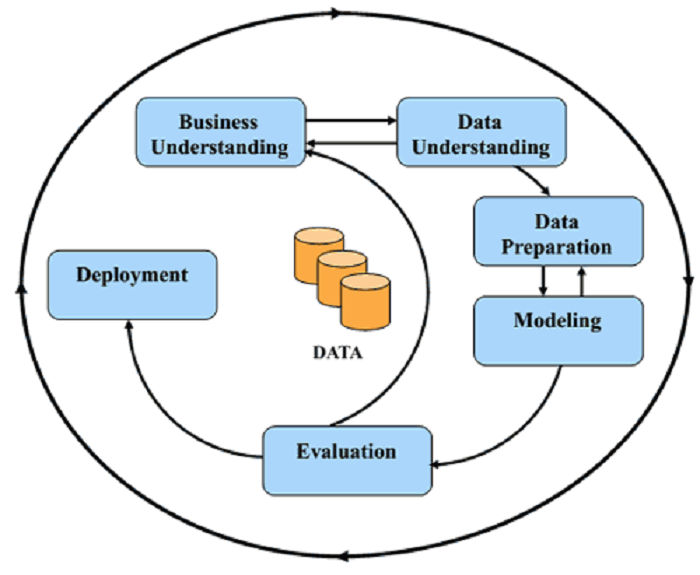

C. Siklus Vulnerability Management

Proses VM itu seperti siklus yang terus berputar:

- Identifikasi/Discovery: Tahap ini adalah mencari tahu aset apa saja yang kita punya (komputer, server, aplikasi) dan celah apa yang mungkin ada di dalamnya.

- Penilaian/Assessment: Setelah ditemukan, kita cek seberapa parah kerentanan itu. Biasanya pakai alat vulnerability scanning atau penetration testing (simulasi peretasan untuk menguji ketahanan sistem).

- Prioritisasi/Prioritization: Enggak semua kerentanan bisa langsung diperbaiki. Kita harus tentukan mana yang paling berisiko tinggi dan harus didahulukan perbaikannya.

- Remediasi/Remediation: Ini tahap perbaikan. Bisa dengan meng-update software (patching), mengubah pengaturan, atau menambah kontrol keamanan.

- Verifikasi/Verification: Setelah diperbaiki, kita pastikan lagi apakah celah itu benar-benar sudah tertutup.

- Pemantauan Berkelanjutan/Continuous Monitoring: Celah baru bisa muncul kapan saja. Jadi, proses ini harus terus-menerus dilakukan untuk memastikan sistem tetap aman.

IV. Studi Kasus Kebocoran Data: Belajar dari Kegagalan

Kita bisa belajar banyak dari kasus-kasus kebocoran data yang pernah terjadi.

Contoh Kasus:

Ambil contoh kasus kebocoran data besar yang disebabkan oleh kerentanan, seperti kasus Equifax di tahun 2017. Saat itu, jutaan data pelanggan Equifax bocor karena penyerang memanfaatkan kerentanan pada software web Apache Struts. Kerentanan ini sudah diketahui dan ada perbaikannya, tapi Equifax belum sempat memperbarui sistem mereka.

Bagaimana Vulnerability Management Bisa Mencegahnya?

Jika Equifax punya proses VM yang kuat, mereka seharusnya:

- Mendeteksi kerentanan Apache Struts pada sistem mereka.

- Memprioritaskan perbaikannya karena ini adalah kerentanan kritis.

- Melakukan patching atau update tepat waktu.

- Memverifikasi bahwa kerentanan sudah tertutup.

Dengan begitu, penyerang tidak akan punya celah untuk masuk, dan kebocoran data bisa dihindari.

V. Implementasi Vulnerability Management yang Efektif: Tantangan dan Solusi

A. Tantangan dalam Implementasi VM

Menerapkan VM itu tidak semudah membalik telapak tangan. Ada beberapa tantangan:

- Sistem yang Rumit: Organisasi besar punya banyak sekali sistem yang saling terhubung, jadi sulit untuk mengidentifikasi semua celah.

- Keterbatasan Sumber Daya: Butuh orang yang ahli dan biaya yang tidak sedikit.

- Perlu Pembaruan Terus-menerus: Kerentanan baru muncul setiap hari, jadi VM harus terus berjalan.

- Sulitnya Integrasi: VM harus bisa bekerja sama dengan sistem keamanan lain yang sudah ada.

B. Strategi Implementasi VM yang Efektif

Untuk berhasil menerapkan VM, organisasi perlu:

- Dukungan Penuh dari Pimpinan: Keamanan data harus jadi prioritas utama.

- Pilih Alat VM yang Tepat: Ada banyak software dan layanan yang bisa membantu.

- Gabungkan VM dengan Proses Pengembangan Aplikasi: Cek keamanan dari awal saat membuat aplikasi baru.

- Edukasi Karyawan: Karyawan harus sadar akan pentingnya keamanan data.

- Kerja Sama Antar Bagian: Tim IT, keamanan, dan bagian lain harus saling mendukung.

- Otomatisasi: Gunakan teknologi untuk menjalankan sebagian proses VM secara otomatis.

VI. Kesimpulan

A. Ringkasan Poin-Poin Utama

Kebocoran data yang kita lihat hari ini seringkali berawal dari kerentanan yang tidak terurus. Di sinilah Vulnerability Management (VM) memainkan peran krusial. VM bukan sekadar alat, tapi sebuah proses yang sistematis dan berkelanjutan untuk melindungi data kita dari ancaman siber.

B. Implikasi bagi Organisasi

Bagi organisasi manapun, berinvestasi pada VM itu penting. VM bukan cuma urusan teknologi canggih, tapi juga melibatkan proses yang teratur dan kesadaran dari setiap individu di dalamnya.

C. Saran dan Rekomendasi

Untuk bisa lebih aman dari kebocoran data, organisasi disarankan untuk:

- Menjadikan VM sebagai bagian penting dari strategi keamanan siber mereka.

- Rutin melakukan audit keamanan dan tes peretasan.

- Membangun budaya keamanan siber yang kuat di seluruh bagian organisasi. Setiap karyawan harus merasa bertanggung jawab atas keamanan data.

Dengan begitu, kita bisa mengurangi risiko kebocoran data dan menjaga kepercayaan publik. Ingat, keamanan itu adalah perjalanan, bukan tujuan.

Nama : Muhammad Nabil

Nama : Muhammad Nabil

Nim : 23156201021

Jurusan : Sistem Komputer STMIK Catur Sakti Kendari