Pendahuluan

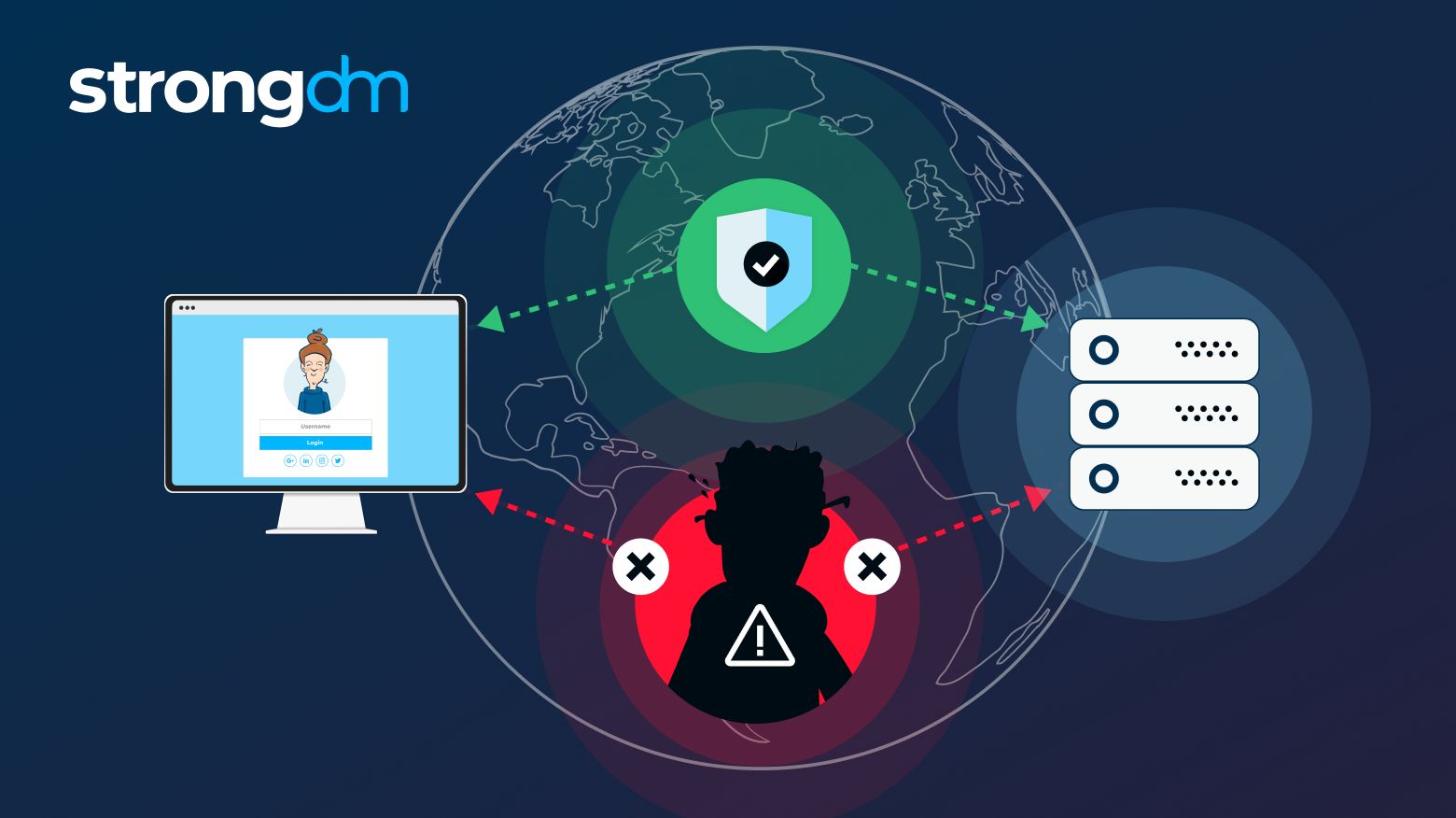

Serangan Man in the Middle (MITM) adalah salah satu jenis serangan siber yang cukup berbahaya. Dalam serangan ini, peretas menyusup di antara komunikasi dua pihak tanpa sepengetahuan mereka. Tujuannya bisa bermacam-macam, mulai dari mencuri data hingga memodifikasi informasi yang dikirim.

MITM sering digunakan untuk mencuri kata sandi, informasi kartu kredit, atau data penting lainnya. Oleh karena itu, penting bagi kita untuk memahami bagaimana serangan ini bekerja, jenis-jenisnya, serta cara mencegahnya.

1. Apa Itu Man in the Middle Attack (MITM)?

Definisi MITM

MITM adalah serangan di mana seorang peretas mencegat komunikasi antara dua pihak tanpa diketahui oleh korban. Serangan ini memungkinkan peretas membaca, mengubah, atau bahkan menyisipkan pesan berbahaya ke dalam komunikasi tersebut.

Bagaimana MITM Bekerja?

Serangan ini biasanya terjadi ketika:

- Peretas berada di jaringan yang sama dengan korban (misalnya, di jaringan Wi-Fi publik).

- Peretas mengarahkan lalu lintas korban ke server palsu melalui teknik seperti DNS spoofing atau ARP spoofing.

- Peretas menurunkan tingkat keamanan koneksi, misalnya mengubah HTTPS menjadi HTTP sehingga data bisa disadap.

Dampak Serangan MITM

- Pencurian informasi sensitif, seperti username, password, atau detail perbankan.

- Manipulasi komunikasi, misalnya mengubah isi pesan yang dikirim antara dua pihak.

- Pengalihan ke situs palsu, yang dirancang untuk mencuri data atau menyebarkan malware.

2. Jenis-Jenis Serangan MITM

A. Passive MITM (Menyadap Komunikasi Tanpa Modifikasi Data)

Pada serangan pasif, peretas hanya memantau dan mencuri informasi tanpa mengubahnya.

-

Eavesdropping (Penyadapan)

- Peretas menyadap komunikasi yang dikirimkan tanpa diketahui oleh korban.

- Contohnya: Menyadap percakapan chat atau email.

-

Session Hijacking

- Peretas mencuri sesi login pengguna, sehingga bisa mengakses akun mereka.

- Contohnya: Setelah pengguna login ke akun perbankan, peretas mengambil alih sesi dan mengakses akun tersebut.

B. Active MITM (Menyerang dengan Memodifikasi Data)

Pada serangan aktif, peretas tidak hanya menyadap, tetapi juga mengubah atau menyisipkan informasi baru.

-

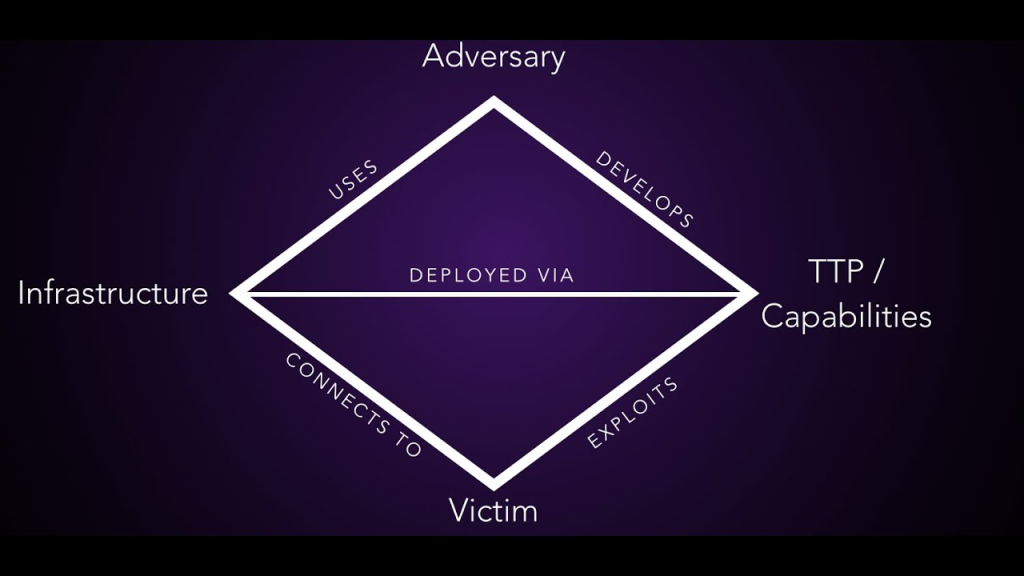

ARP Spoofing

- Peretas memanipulasi tabel Address Resolution Protocol (ARP) untuk mengalihkan lalu lintas jaringan ke perangkatnya.

- Contohnya: Korban ingin mengakses situs web, tetapi datanya dialihkan melalui komputer peretas lebih dulu.

-

DNS Spoofing

- Peretas mengubah data DNS sehingga korban diarahkan ke situs palsu.

- Contohnya: Korban mengetik “bank.com” tetapi diarahkan ke situs palsu yang mirip untuk mencuri kredensialnya.

-

HTTPS Stripping

- Peretas mengganti koneksi HTTPS (aman) menjadi HTTP (tidak aman) agar data bisa disadap.

- Contohnya: Korban berpikir bahwa ia sedang masuk ke situs yang aman, padahal koneksi sudah dimanipulasi oleh peretas.

-

Wi-Fi Eavesdropping

- Peretas membuat hotspot Wi-Fi palsu yang terlihat seperti Wi-Fi asli untuk menangkap data pengguna.

- Contohnya: Korban tersambung ke Wi-Fi gratis di kafe, tanpa sadar bahwa peretas sedang menyadap semua aktivitasnya.

3. Cara Mencegah Serangan MITM

Untuk melindungi diri dari serangan MITM, kita bisa melakukan beberapa langkah berikut:

-

Gunakan HTTPS dan SSL/TLS

- Pastikan selalu menggunakan situs web dengan protokol HTTPS, bukan HTTP.

- Periksa ikon gembok di bilah alamat browser sebelum memasukkan informasi sensitif.

-

Hindari Jaringan Wi-Fi Publik

- Jangan mengakses informasi sensitif saat menggunakan Wi-Fi umum, seperti Wi-Fi di kafe atau bandara.

- Jika terpaksa menggunakan Wi-Fi publik, gunakan VPN.

-

Gunakan VPN (Virtual Private Network)

- VPN mengenkripsi semua lalu lintas internet sehingga peretas tidak bisa menyadap data.

- Cocok digunakan saat bekerja di luar rumah atau mengakses internet melalui jaringan yang tidak dikenal.

-

Waspadai Situs Palsu

- Selalu periksa alamat URL sebelum memasukkan data pribadi.

- Hindari mengklik tautan mencurigakan yang diterima melalui email atau pesan.

-

Perbarui Perangkat dan Perangkat Lunak

- Pastikan sistem operasi, browser, dan aplikasi selalu diperbarui untuk menutup celah keamanan.

- Jangan abaikan pembaruan keamanan (security update).

-

Gunakan Autentikasi Dua Faktor (2FA)

- 2FA memberikan lapisan keamanan tambahan sehingga meskipun kata sandi bocor, akun tetap aman.

- Contoh 2FA: Verifikasi melalui SMS, aplikasi autentikasi, atau sidik jari.

Kesimpulan

MITM adalah serangan yang memungkinkan peretas mencuri atau memanipulasi komunikasi tanpa diketahui oleh korban. Serangan ini bisa terjadi di berbagai situasi, terutama jika kita tidak menggunakan koneksi yang aman.

Dengan memahami berbagai jenis serangan MITM, seperti ARP spoofing, DNS spoofing, dan HTTPS stripping, kita bisa lebih waspada dalam melindungi data pribadi. Pencegahan terbaik adalah selalu menggunakan koneksi terenkripsi, menghindari Wi-Fi publik, serta menerapkan langkah-langkah keamanan seperti VPN dan autentikasi dua faktor.

NAMA : SAFARUDDIN

NIM : 23156201035

JURUSAN : SISTEM KOMPUTER