1. Pendahuluan

Di era digital saat ini, ancaman siber semakin canggih dan sulit dideteksi. Perusahaan, lembaga pemerintah, dan individu sering menjadi target serangan yang bertujuan mencuri data atau mengganggu sistem.

Untuk mengatasi hal ini, para profesional keamanan siber menggunakan Cyber Threat Intelligence (CTI), yaitu proses pengumpulan dan analisis informasi tentang ancaman siber. Dalam CTI, ada berbagai framework (kerangka kerja) yang membantu dalam mendeteksi, memahami, dan merespons serangan dengan lebih efektif.

Artikel ini akan membahas berbagai framework penting dalam Cyber Threat Intelligence, bagaimana cara kerjanya, dan bagaimana memilih yang paling sesuai untuk kebutuhan keamanan.

2. Apa Itu Framework dalam Cyber Threat Intelligence?

Framework dalam CTI adalah metode atau standar yang digunakan untuk menganalisis dan memahami ancaman siber. Framework ini membantu para analis dalam:

✅ Mengorganisir informasi tentang serangan siber.

✅ Menganalisis pola serangan dan teknik yang digunakan peretas.

✅ Mengembangkan strategi untuk mencegah dan menanggulangi serangan di masa depan.

Menggunakan framework dalam keamanan siber lebih efektif dibandingkan pendekatan tradisional karena memberikan struktur yang jelas dalam memahami dan menangani ancaman.

3. Jenis-Jenis Framework dalam Cyber Threat Intelligence

Berikut adalah beberapa framework utama dalam CTI yang sering digunakan oleh para profesional keamanan siber:

a. Cyber Kill Chain (Lockheed Martin)

Framework ini membantu menganalisis tahapan serangan siber, dari awal hingga eksekusi. Ada tujuh tahap dalam Cyber Kill Chain:

- Reconnaissance – Penyerang mengumpulkan informasi tentang target.

- Weaponization – Penyerang membuat alat serangan, seperti malware.

- Delivery – Malware dikirim ke target melalui email, link berbahaya, atau cara lain.

- Exploitation – Malware mulai mengeksploitasi celah keamanan dalam sistem target.

- Installation – Malware terpasang di sistem korban.

- Command & Control (C2) – Penyerang mengendalikan sistem yang telah diretas.

- Actions on Objectives – Penyerang mencuri data atau merusak sistem.

Framework ini berguna untuk memahami bagaimana serangan terjadi dan bagaimana menghentikannya di tahap awal.

b. MITRE ATT&CK Framework

MITRE ATT&CK adalah database taktik, teknik, dan prosedur (TTPs) yang digunakan oleh peretas. Framework ini membantu mendeteksi pola serangan dan memberikan referensi tentang bagaimana serangan terjadi di dunia nyata.

🔹 Kelebihan:

✅ Berisi daftar teknik yang digunakan oleh berbagai kelompok peretas.

✅ Dapat digunakan untuk threat hunting dan forensik digital.

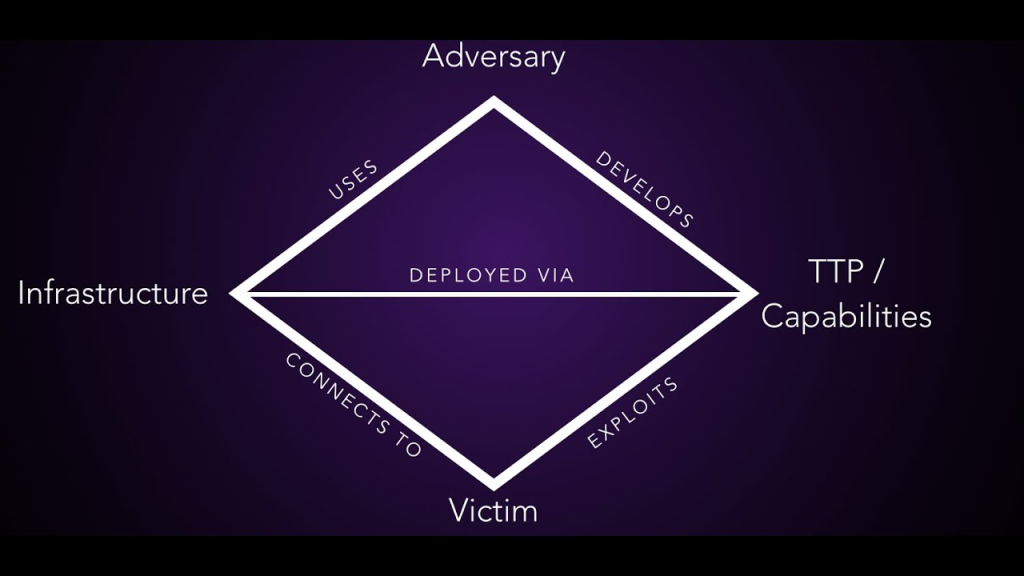

c. Diamond Model of Intrusion Analysis

Diamond Model digunakan untuk menganalisis hubungan antara elemen-elemen dalam serangan siber. Framework ini berfokus pada empat elemen utama:

- Adversary (Penyerang) → Siapa yang melakukan serangan?

- Capability (Kemampuan) → Alat atau metode yang digunakan dalam serangan.

- Infrastructure (Infrastruktur) → Server, domain, atau alat yang digunakan dalam serangan.

- Victim (Korban) → Target yang menjadi sasaran serangan.

🔹 Kelebihan:

✅ Memudahkan analisis ancaman dengan menghubungkan semua elemen serangan.

✅ Membantu dalam attribution, yaitu mengidentifikasi siapa yang berada di balik serangan.

d. NIST Cybersecurity Framework (CSF)

Dikembangkan oleh National Institute of Standards and Technology (NIST), framework ini membantu organisasi dalam mengelola risiko keamanan siber dengan lima langkah utama:

- Identify – Mengidentifikasi aset yang perlu dilindungi.

- Protect – Menerapkan langkah-langkah perlindungan, seperti firewall dan enkripsi.

- Detect – Mendeteksi ancaman sebelum menyebabkan kerusakan besar.

- Respond – Menanggapi insiden keamanan dengan cepat.

- Recover – Memulihkan sistem setelah serangan terjadi.

🔹 Kelebihan:

✅ Cocok untuk perusahaan yang ingin membangun sistem keamanan dari awal.

✅ Fokus pada manajemen risiko dan kepatuhan regulasi.

e. STIX & TAXII (Structured Threat Information Expression & Trusted Automated Exchange of Indicator Information)

Framework ini digunakan untuk pertukaran informasi ancaman secara otomatis.

- STIX (Structured Threat Information Expression) → Standar untuk berbagi informasi ancaman secara struktural.

- TAXII (Trusted Automated Exchange of Indicator Information) → Protokol untuk berbagi data ancaman antar organisasi.

🔹 Kelebihan:

✅ Mempermudah kolaborasi global dalam melawan ancaman siber.

✅ Digunakan dalam berbagai platform keamanan untuk mempercepat respons terhadap serangan.

4. Bagaimana Memilih Framework yang Tepat?

Pemilihan framework tergantung pada beberapa faktor:

🔹 Jenis organisasi → Apakah perusahaan, lembaga pemerintah, atau industri finansial?

🔹 Tingkat ancaman → Apakah sering menjadi target serangan siber?

🔹 Sumber daya yang tersedia → Apakah memiliki tim keamanan siber yang cukup kuat?

🔹 Tujuan utama → Apakah ingin lebih fokus pada deteksi ancaman, pencegahan, atau respons?

Sebagai contoh:

- Perusahaan teknologi mungkin lebih cocok menggunakan MITRE ATT&CK untuk deteksi ancaman tingkat lanjut.

- Lembaga pemerintah dapat menggunakan NIST CSF untuk manajemen risiko yang lebih luas.

- Tim keamanan yang menangani investigasi siber bisa menggunakan Diamond Model untuk memahami pola serangan lebih dalam.

5. Penerapan Framework dalam Cyber Threat Intelligence

Contoh Kasus: Serangan Ransomware

Sebuah perusahaan terkena serangan ransomware melalui email phishing.

- Menggunakan Cyber Kill Chain, tim keamanan bisa menghentikan serangan di tahap Delivery dengan memblokir email berbahaya.

- Dengan MITRE ATT&CK, mereka bisa menganalisis teknik yang digunakan oleh penyerang.

- Dengan Diamond Model, tim bisa melacak infrastruktur penyerang dan memutus komunikasi dengan server C2 mereka.

Kombinasi beberapa framework memungkinkan strategi keamanan yang lebih kuat.

6. Tantangan dalam Menggunakan Framework CTI

🔹 Kompleksitas dalam implementasi → Memerlukan waktu dan sumber daya untuk menerapkan framework dengan baik.

🔹 Keterbatasan tenaga ahli → Tidak semua perusahaan memiliki tim keamanan siber yang paham framework ini.

🔹 Kesulitan dalam integrasi → Menggabungkan beberapa framework bisa menjadi tantangan tersendiri.

7. Kesimpulan

Framework dalam Cyber Threat Intelligence (CTI) sangat penting untuk mendeteksi, memahami, dan mencegah serangan siber.

✅ Cyber Kill Chain cocok untuk memahami tahapan serangan.

✅ MITRE ATT&CK berguna dalam analisis teknik peretas.

✅ Diamond Model membantu menghubungkan berbagai elemen dalam serangan.

✅ NIST CSF ideal untuk manajemen risiko keamanan siber.

✅ STIX & TAXII memungkinkan pertukaran informasi ancaman secara otomatis.

Dalam dunia yang semakin terhubung, menggunakan framework CTI bukan lagi pilihan, tetapi kebutuhan untuk melindungi aset digital dari ancaman siber. 🚀